1. はじめに:戦略策定は「やらされ仕事」?

セキュリティリーダーの皆さん、四半期や年度の戦略づくりのタイミングが来ると、どんな気持ちになりますか?

「さあ、今年はどんなことを仕掛けようか」と前のめりになりますか?それとも「またこの季節が来たか……」と、テンプレートを開きながら憂鬱な気分になりますか?おそらく後者の思いを抱えている人もいるのではないかと思います。

というのも、セキュリティ戦略というのは、経営にとって 軽視されがち な存在だからです。

たとえば、経営陣と戦略のレビューをしたとき、今年もインシデントゼロでよろしく その一言で終わった経験はありませんか?他の部署は1時間以上もかけてKGIやKPIをディスカッションしているのに、セキュリティの議論はわずか数分で済んでしまう。しかも、出てくるのは“起きてはいけないことを防ぐ”という、定性的で抽象的な言葉ばかり。

それでいて、いざインシデントが発生すれば、矢面に立つのは私たちセキュリティチームです。

このような状況が続くと、戦略立案そのものが やっても意味がない ものに見えてきます。あるいは、他部署へのアピールのための“資料づくり”にしか感じられないかもしれません。でも本当に、セキュリティ戦略はそれでいいのでしょうか?私たちが持つ専門性は、もっと経営に貢献できるはずです。

この記事では、そんな やらされ感 の背景にある構造的な問題を見つめ直し、「どうすれば、経営に関心を持たれるビジネスに寄与する戦略に変えていけるか」について私自身の実践をもとに具体的に紹介していきます。

この記事を通じて得られること

- 経営に伝わるセキュリティ戦略のつくり方がわかる

- 自社の価値観・目標に合ったセキュリティの役割を整理できる

- ビジネスに紐づくセキュリティ指標のコツがつかめる

2. なぜセキュリティ戦略は軽視されるのか?

セキュリティリーダーとして組織の安全を守る使命を担っている私たちですが、その戦略や取り組みが経営から十分な関心を得られていない、という現実に直面することは少なくありません。

なぜ、セキュリティ戦略は軽視されるのでしょうか?

経営が求めるものと、セキュリティが提供するもののギャップ

経営が求めているのは、ビジネスの成長・顧客満足・収益性の向上です。一方で、セキュリティはどうしても「リスク削減」「被害の予防」といった 起きないことを実現する仕事 に見えがちです。

つまり、経営の視点から見れば、「うまくいっていれば何も起こらない」=「やっていても目に見えない」領域になってしまうのです。このギャップが、セキュリティ戦略が「直接的に価値を生んでいないように見える」原因です。

たとえ私たちが大量の工数を投じて施策を進めても、“何も起きていない”状況が続く限り、それが経営の目に止まることはありません。

優先度の見えない“やるべきことリスト”が増えている

もうひとつの構造的な問題は、セキュリティの ToDoリスト化 です。

脆弱性対応、SAST・DASTの導入、ゼロトラスト施策、社員教育、ログ監視、SCA対応…

技術的な課題や業界トレンドを取り入れるほど、 やるべきこと は無限に出てきます。

しかし、それらが「なぜ今やるのか?」「何に貢献するのか?」というビジネスとの接点が不明確なまま進められると、経営からは「忙しそうだけど、お金をかけている割に、結局何が変わるの?」と見えてしまいます。

これが、「セキュリティ部門はコストセンターだ」と言われてしまう理由の一つです。

守るべき対象が曖昧なまま戦略だけが先行する

さらによくある落とし穴が、何を守るかを決めずにどう守るかを決めようとするパターンです。

たとえば、プロダクトの成長や業務プロセスの拡大によって守るべき情報やシステムが変化しているのに、セキュリティの戦略は毎年同じ枠組みで作られていたりします。これでは、本来向き合うべき リスクの重み が見えてきません。

守る対象(資産)とその価値を定義しないまま戦略を立てると、「結局、何を守っているのか」「どこに力を入れるべきなのか」がぼやけてしまい、経営にとっても、開発や運用チームにとっても“自分ごと化”できなくなってしまいます。

経営にとっての「価値」を捉え直す

これら3つの構造的な課題——

- 経営との価値観のギャップ

- 優先度が見えないやるべきことの羅列

- 守るべき資産が曖昧なまま進む戦略設計

これらを意識することで、私たちはセキュリティを「ビジネスに貢献する活動」へと再定義するチャンスを得られます。

3. 企業のセキュリティに対する価値観、経営目標を理解する

セキュリティ戦略の質は、その前提となる 会社が何を大切にしているか によって決まると言っても過言ではありません。ここで言う「大切にしていること」とは、セキュリティ単体の理想像ではなく、企業がどのようにセキュリティを捉えているか、そして今、会社が何を目指しているのかという経営目標そのものです。

この時点ではまず、セキュリティ戦略をつくる上で前提にしておきたい2つの視点…すなわち「企業のセキュリティに対する価値観」と「経営目標の読み解き方」について説明します。

セキュリティに対する企業の価値観を見極める

企業によって、セキュリティに対する考え方は驚くほど異なります。それは単にリスクの許容度の違いだけでなく、「セキュリティが企業の中でどんな存在として認識されているか」の違いです。

以下に代表的なセキュリティの価値観を例示します

| 価値観のタイプ | 企業内でのセキュリティの位置づけ |

|---|---|

| 必要最低限主義 | 法令や契約上、最低限必要な対策だけすればよい |

| 事故対応型 | トラブルが起きたときにしっかり対応すればいい |

| ブランド防衛型 | 顧客や社会からの信頼を維持するために積極的に守るべき |

| 競争優位性型 | セキュリティの高さをサービス価値や営業の武器にする |

この価値観が曖昧なまま戦略を立てると、組織の本音と戦略の内容がズレるリスクがあります。

まずは経営陣や事業責任者がどのようなトーンでセキュリティを語っているか、過去のインシデントにどう対応してきたか、セキュリティ関連の投資判断にどれだけ前向きかなど、日々のやりとりや意思決定の中から、企業の「セキュリティに対する前提」を読み取っていくことが大切です。

経営目標を理解するためにすべきこと

もう一つの重要な観点は、経営目標をどれだけ深くに理解しているかです。これは単に四半期の売上目標を知っていればよいという話ではなく、「この会社がどこに向かおうとしているのか」という方向性そのものを理解するということです。

見るべき情報の例

- 会社のミッション/ビジョン/中期経営計画(3〜5年スパン)

- 年度のKGI・OKR・重点戦略

- 事業部ごとの最優先テーマ(例:海外展開、新規プロダクト、採用強化など)

- IR資料、投資家向けプレゼンテーション、社内方針説明資料

ここでは、まだ「セキュリティとどう結びつけるか」は考えません。まずは純粋に、「会社は何にリソースを集中させているのか?」を正しく捉えることに徹します。例えば、単純に売上20%アップという目標があったとします。ここをもう少し深堀りして、何をして20%アップを狙おうとしているのか理解します。例えば、単価を上げようとしているのか新しい業界へ売ろうとしているのかではセキュリティとしての最終的な打ち手は変わります。

とは言え、私たちセキュリティを専門をする人間が、独力でビジネスの背景や用語を理解しようとするのは難しいです。まずはビジネスサイドに気軽に質問できる人を増やすこと目標に動くのも良いと思います。

これにより、後の章で考える「セキュリティがどう貢献できるか」の議論に一貫性が生まれ、表面的なトレンド対策ではない、ビジネスの意志に沿ったセキュリティ戦略を描く準備が整います。

4. セキュリティのビジネス貢献を特定する

― 守るから支えるへ、セキュリティの再定義

前章では、セキュリティ戦略を描く前提として、企業の価値観や経営目標を理解する重要性を整理しました。

この章では、そこから一歩踏み込んで、「セキュリティがビジネスにどう貢献できるか」を特定する方法を解説します。

単に「リスクを減らす」だけでなく、セキュリティが戦略的にビジネスを推進するパートナーになるにはどうするか?そのためにはまず、ビジネス目標とセキュリティ戦略の接点を明確にすることが出発点となります。

セキュリティは「インシデントを防ぐ」だけではない

セキュリティの貢献は単なるセキュリティインシデントの抑制にとどまりません。もちろん、情報漏えいやサービス停止のリスクを抑えることは重要ですが、それだけでは経営から見たときの“戦略的価値”としては不十分です。

むしろ今、セキュリティには 事業を加速させる条件を整える役割 が求められている場合があります。

ここで1つポイントです。企業がセキュリティに対してどこまで求めているのか?は、以前の章で整理したセキュリティに対する価値観からすでに把握しているはずです。この価値観と、今章で特定した「セキュリティが担える役割」に齟齬があると、戦略全体にねじれが生じます。

たとえば、企業が「セキュリティは必要最低限でよい」というスタンスを持っているにもかかわらず、戦略の中で「競争優位性を高めるために大規模投資が必要です」と打ち出した場合、経営層からは「そこまでは求めていない」という反応が返ってくるでしょう。

逆に、企業が「セキュリティをブランド価値として育てたい」と考えているのに、インシデント予防や監査対応といった守りだけに終始する戦略では、「セキュリティが経営と向き合っていない」と見なされる可能性があります。

ビジネス目標との接点を明確にする

セキュリティの施策がビジネスに貢献するには、「何を守るか」よりも先に、何のために守るのか」を明らかにすることが重要です。その答えは、企業や事業部のビジネス目標の中にあります。

たとえば、以下のように整理できます

| ビジネス目標 | セキュリティの役割・接点例 |

|---|---|

| 新市場への参入 | 規制対応(GDPR等)、サプライチェーンのリスク管理、監査対応支援 |

| 既存顧客のLTV最大化 | 個人情報の安全な取扱い、サービスの安定稼働、カスタマーデータ保護 |

| アライアンス強化 | 提携先との情報共有・アクセス制御、第三者リスク評価と信頼形成 |

| プロダクトのAI機能による価値向上 | モデル学習データの保護、生成物の説明責任、安全性確保(AIガバナンス) |

| IPO | ISMS取得、内部統制整備、投資家向けリスクディスクロージャ対応 |

セキュリティ戦略をビジネスに結びつけるには、経営が何を目指しているかを出発点とし、その実現を妨げる可能性のある阻害要因を見極めることが重要です。

セキュリティ施策は、単体では目的を持ちにくいものです。しかし、「事業目標に対して、どんなセキュリティ上のリスクや制約があるのか?」という視点で考えると、「だからこの対策が必要なのだ」と説明できる、納得感のある戦略になります。

阻害要因ベースでセキュリティ施策を導出するときの例

| ビジネス目標 | 阻害要因 | セキュリティ施策例 |

|---|---|---|

| 金融業界へのサービス提供 | 金融機関向けサービスへのセキュリティ懸念 | FISC対応、SOC2などの第三者監査導入、その他セキュリティ対策 |

| 顧客獲得の加速 | ユーザーの不信感(情報漏洩報道など) | プライバシー強化、セキュリティポリシーやセキュリティホワイトペーパの公開 |

| プロダクトに生成AIを導入 | 学習データの扱いや説明責任に懸念 | AIリスク管理、AIガイドライン、AIセキュリティ対策 |

セキュリティを「信頼」と「競争優位性」の要素に変える

特に近年は、顧客・パートナー・投資家が求めるセキュリティ水準が年々高まっています。「セキュリティに力を入れていない企業とは取引したくない」「上場を目指すならセキュリティ体制が必要」そんな声はもはや例外ではなくなりました。

こうした文脈の中で、セキュリティは次のような形で企業価値を高める存在になります:

- 顧客に安心感を与えるUXの一部(例:明確なアクセス制御、通知、ポリシーの可視化)

- 資金調達に向けた信頼性の証明(例:ISMS取得、セキュリティ報告書)

- 営業・商談での差別化ポイント(例:第三者監査レポートの提示、SOC2報告書)

戦略的に構築されたセキュリティ体制は、単なる“守り”ではなく、ブランド、信頼、差別化という“攻め”の要素に昇華させることができます。

外部への発信もセキュリティの戦略的貢献

さらに、自社のセキュリティ活動や成果を外部に発信することも重要です。

たとえば

- セキュリティブログや技術カンファレンスでの発表

- セキュリティホワイトペーパー、CISOノートの公開

- 採用ページでのセキュリティ体制の紹介

こうした情報発信は、顧客への透明性提供だけでなく、優秀な人材の獲得や組織のブランディングにも貢献します。「セキュリティを意識している会社だ」と思ってもらえること自体が、価値になっていくのです。

5. ビジネスに直結するセキュリティ指標に落とし込みレポートを作成する

なぜ「ビジネスに直結するセキュリティ指標」が必要か?

ここまでの章では、セキュリティ戦略を経営と結びつけるために、企業の価値観や経営目標の理解、そしてセキュリティのビジネス貢献の可視化までを整理してきました。しかし、戦略を立てただけでは意味がありません。経営がセキュリティに関心を持ち、継続的な意思決定をしてもらうには、戦略の実行結果を「伝わるかたち」に変換して報告することが重要です。

セキュリティチームは日々多くの活動を行っていますが、それが経営から見ると “成果として見えにくい” のが現実です。たとえば「脆弱性が100件減りました」と報告しても、それが売上や顧客満足にどれほど貢献したのかが明示されなければ、経営にとっては判断材料になりません。

そこで必要になるのが、セキュリティ活動をビジネス文脈に翻訳する「セキュリティ指標」の設計です。単なる活動量の可視化ではなく、

- どのリスクをどれだけコントロールできたか

- 事業の成功にどのように貢献したか

を伝える指標こそが、セキュリティ戦略を”経営戦略の一部”に昇華させる鍵になります。

セキュリティ指標の策定の考え方

ビジネスに直結するセキュリティ指標を設計するには、まず「何を判断したいか(意思決定ポイント)」から逆算します。

例:判断の起点になる問い

- この施策は本当に事業成果に貢献しているか?

- このリスクはどれだけ放置されているか?

- セキュリティ対応にかけたリソースは妥当か?

これらの問いに答えるために、次のような観点で指標を整理すると、ビジネスへの貢献が伝わりやすくなります。

- リスク露出(リスクエクスポージャー)の変化

- 例:既知の重大脆弱性の平均修復時間(MTTR)が3ヶ月から2週間に短縮

- 例:全資産のうち「要対処脆弱性あり」の割合が25%から10%に低減

- 例:公開サーバーでの重大リスクスコア(CVSS 8.0以上)の平均件数の推移

- SLA/SLOの達成状況

- 例:セキュリティインシデントの初動対応時間がSLO(60分以内)を95%以上のケースで達成

- 例:脆弱性報告の初期対応が社内ポリシー(48時間以内)を満たした割合

- 例:外部脅威検出後の対応完了までの平均時間がSLAを超えていないかを追跡

- 顧客・投資家との信頼性向上に向けたアウトカム

- 例:セキュリティホワイトペーパーのダウンロード数が前年比150%増加

- 例:営業資料でのセキュリティ認証(SOC2/ISMS等)提示による商談成約率の向上

- 例:投資家向けQ&Aでのセキュリティ体制に関する問い合わせ件数が減少(=懸念が減った兆候)

リスクエクスポージャーとは?

リスクエクスポージャー(Risk Exposure)とは、「ある脅威や脆弱性に対して、自社の資産がどれだけ晒されているか」を表す概念です。つまり、単に 脆弱性があるか ではなく、その脆弱性が実際にどれくらいの影響を与える可能性があるか を重視する視点です。

例:

- 社内に100個の脆弱性があっても、外部公開された重要サーバにある1件の方がリスクエクスポージャーは高い

- S3バケットがパブリック設定のまま機密ファイルを保持しているとき、それが“発見される可能性 × 影響度”の組み合わせでリスクが大きくなる

セキュリティ施策から指標を考える視点もある

また前章まででビジネス目標からセキュリティ施策を考えてきました。つまり、そのセキュリティ施策から指標を考えれば自然とビジネスに紐づく指標にもなります。以下がその例になります。このセキュリティ施策は前章で阻害要因を排除する、ビジネスを支援する視点で洗い出した施策例です。

| ビジネス目標 | セキュリティ施策例 | セキュリティ指標 |

|---|---|---|

| 金融業界へのサービス提供 | FISC対応、SOC2などの第三者監査導入、その他セキュリティ対策 | – FISC要件の適用対象項目の実装完了率(%) – 要件ごとの内部監査結果・未是正件数 – セキュリティページの閲覧数 |

| 顧客獲得の加速 | プライバシー強化、セキュリティポリシーやセキュリティホワイトペーパの公開 | – プライバシーポリシー・利用規約の更新頻度(年○回) – セキュリティホワイトペーパー閲覧数・ダウンロード数(週・月単位) – 情報漏洩インシデント件数(未発生ならその旨も報告価値あり) |

| プロダクトに生成AIを導入 | AIリスク管理、AIガイドライン、AIセキュリティ対策 | – AIガイドラインの社内適用率(対象プロジェクト数に対する遵守数) – AI関連セキュリティインシデント数(またはゼロ実績) |

ここまでセキュリティ指標について書いてきましたが、実際の運用では取れない数字がたくさんあると思います。なので、あくまで上記は理想論としつつ、できるだけ意味がある数字 かつ 現実的に取れる数字を当てはめていく形のほうが精神衛生上楽です。100%完璧を目指してもいいことはありません。

例えばセキュリティ施策による顧客満足度の増減や営業失注理由に占めるセキュリティ要因の割合といった数字がほしいけど、営業部がこれらの数字を取っていなければ、レポートに書きようがないのです。

ここでレポート構成の例もあげておきます。

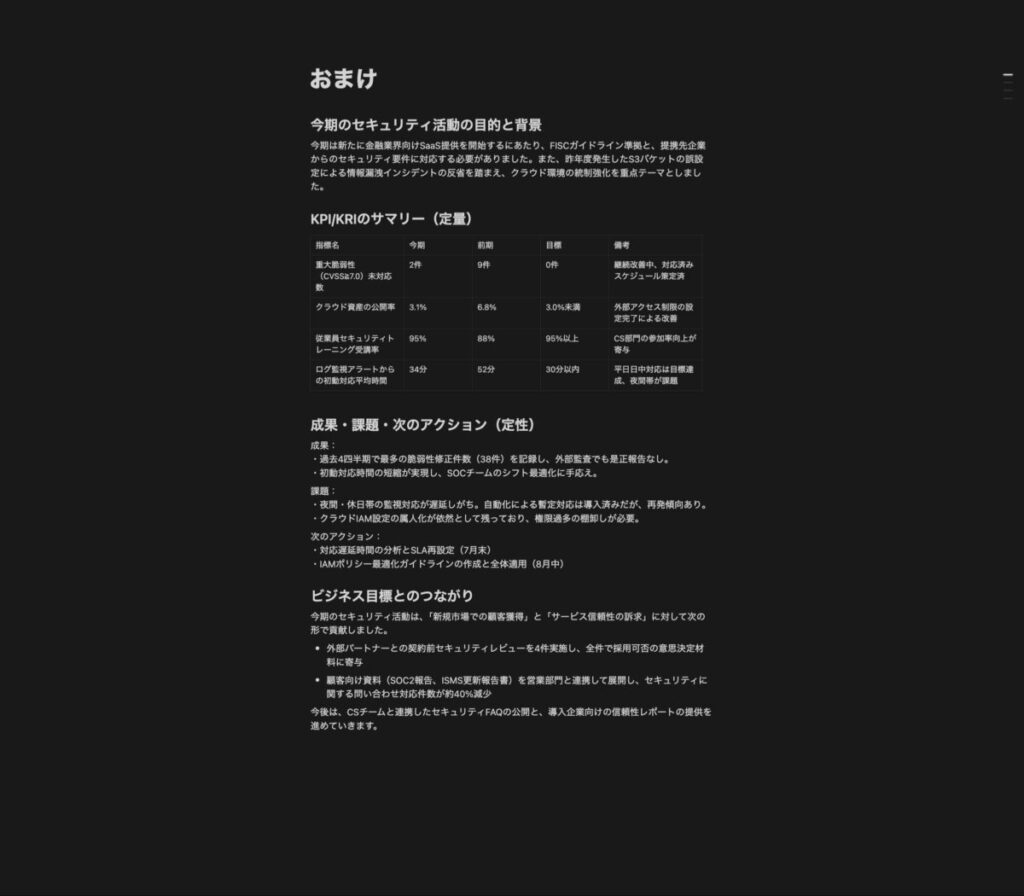

レポート構成の例(四半期レポートを想定)

- 今四半期のセキュリティ活動の目的と背景

- なぜこの活動を行ったのか(背景となるインシデントや経営判断)

- どんなビジネス課題/環境変化があったのか

- 過去の出来事や経営判断と関連づける

- KPI/KRIのハイライト(定量)

- (上記で上げたようなセキュリティ指標)

- 前四半期との比較

- 主な成果・課題・次のアクション(定性)

- 数字だけで表せない成果や気づき・インサイトを共有

- 現時点のボトルネックとリスク

- 次期の重点フォーカス領域

- ビジネス目標とのつながり

- 成果が事業や顧客にどう効いているかを明示

まとめ

セキュリティはしばしば「裏方」「守りの部門」と見なされがちですが、私たちの活動はビジネスの持続性と信頼性を支える、極めて重要な要素です。本記事で紹介したアプローチは、「戦略をつくって終わり」ではなく、企業の目標とセキュリティの接点を見極め、それを具体的な指標として可視化し、経営に興味を持ってもらうことを目的としています。

ある種、理想論であって現実的ではない部分もあるかと思いますが、そこは現実の業務、運用に照らし合わせて変えて行くほうが良いと思います。

おまけ

セキュリティリーダのための経営目標とセキュリティ戦略をリンクさせる方法